Clik here to view.

En RQ-170 Sentinel-drone på utstilling i Iran. Foto: Wikipedia

4. november 2011:

En CIA-eid Sentinel-overvåkningsdrone, også kjent som “The Beast of Kandahar”, forsvinner under et oppdrag i grenseområdene mellom Iran og Afghanistan. Sentinel-dronen er kjent for sine stealth egenskaper, kan ikke utstyres med våpen, og ble en slags “verdensstjerne” da den leverte videobilder fra operasjonen mot Osama bin Laden i Abbotabad, direkte til det Hvite Hus “Situation Room“.

Kort tid etter dukker den hyperavanserte dronen opp hos USAs erkefiende nummer én – Iran. CIA hevder dronen fikk tekniske problemer og styrtet inne på Iransk territorium, mens iranerne på sin side hevder at deres “cyberwarfare”-enhet hadde tatt kontroll på dronen ved å hacke både bakkesystemene som styrte dronen, og ved å gjennomføre et “GPS spoofing” angrep mot dronen.

Clik here to view.

En RQ-170 Sentinel-drone på utstilling i Iran. Foto: Wikipedia

Iranske og amerikanske påstander står fortsatt steilt mot hverandre rundt denne hendelsen. Ble “The Beast of Kandahar” kapret digitalt eller styrtet den rett og slett på feil side av grensen på grunn av en teknisk feil?

Spørsmålene er mange, og debatten i USA har gått hardt for seg etter det som må kunne sies å være en forsvars/etterretningstabbe av dimensjoner. Noen gikk imidlertid mer akademisk til verks, og tok en titt på hvor vanskelig det ville være å faktisk “kapre” en drone digitalt.

8. mars 2013 (Austin, Texas, USA):

På scenen under teknologikonferansen SXSWi står Todd Humphrey, professor ved universitetet i Austin.

Clik here to view.

Professor Todd Humphreys under sitt foredrag på SXSWi 2013. Foto: Marius Arnesen / NRKbeta.no (CC-BY-SA)

Humphrey og hans studenter har satt opp et system som viser hvor enkelt det faktisk er å “spoofe” GPS systemet. Humphreys team har satt opp et system som er i stand til å sende falske GPS-data til enheter med en GPS-mottakere, og dermed ta kontroll over enhetens posisjon og høyde.

En drone til rundt 80 000 dollar ble brukt til eksperimentet, hvor teamet var i stand til å fore helikopterets GPS med falske GPS-data, og i praksis kunne styre det dit de ville.

Clik here to view.

Teamet i gang med å digitalt kapre en “drone”.

Clik here to view.

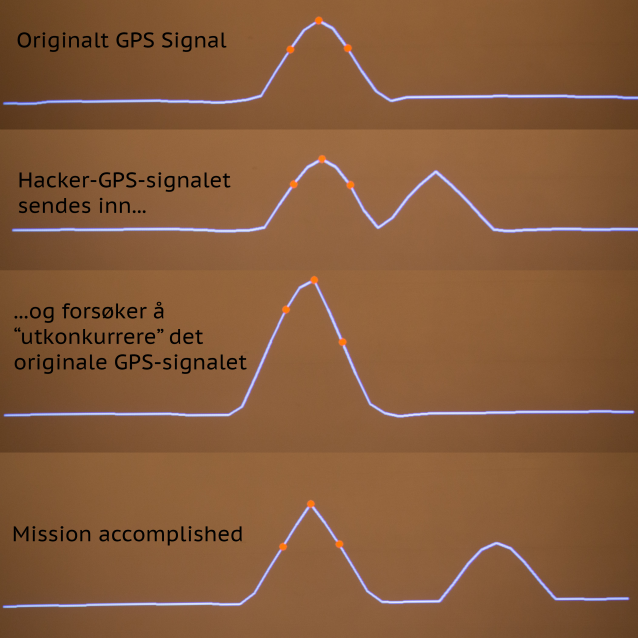

GPS-Spoofing

Ved å sette en antenne på bakken, som sendte falske signaler mot dronen, låste det falske GPS-signalet seg til GPS-mottakeren og “presset ut” det ekte GPS-signalet. Så fort mottakeren har låst seg til det falske GPS-signalet, har man full kontroll over enheten.

Clik here to view.

Prinsippskisse for hvordan man kaprer en amerikask stealth-drone.

Clik here to view.

Utstyret Humphrey og teamet hans brukte i forsøket.

Humphreys analyse og eksperiment er ikke så rent lite skremmende når vi vet hvor utbredt GPS-systemet er blitt, og hvor mye i et moderne høyteknologisk samfunn som faktisk er mer eller mindre avhengig av GPS-teknologien.

Skal vi tro Humphrey har vi imidlertid bare sett brøkdelen av hva GPS-systemet kan brukes til enda.

Presisjon ned på millimeternivå

Et lite historisk tilbakeblikk avslører at det ikke er mange år siden vi faktisk fikk et GPS-system som fungerer slik vi kjenner det i dag.

Clik here to view.

Nøyaktighet ned på millimeteren

Fram til 2. mai 2000 var presisjonen på GPS-systemet for sivil bruk +/- 100 menter. Ved å skru av “Selective Availability” ble i praksis presisjonen til en sivil GPS like god som den det amerikanske forsvaret opp til da hadde kunne benytte seg av.

Denne endringen i GPS-policy banet vei for GPS-systemets nøyaktighet slik vi kjenner det i dag med tjenester som blant annet turn-by-turn navigering for bil, smarttelefoner med posisjoneringsmulighet og håndholdte GPS’er for bruk med kart i skog og mark.

Clik here to view.

Presisjonsgraden på GPS økte betraktelig 2. mai 2000

Et viktig poeng i Humphreys foredrag på SXSWi var imidlertid at presisjonen på GPS-systemet har mye å gå på. Ved å ta i bruk en teknikk som kalles “carrier phase” vil man bli istand til å bygge GPSer med en nøyaktighet ned på millimeternivå.

Framtids-scenariet Humphrey skisserer involverer bruk av det vi fra filmen “Da Vinci-koden” kjenner som en GPS-Dot. En bitteliten chip som er i stand til å sende GPS-koordinater både innendørs og utendør, og er på størrelse med en fingernegl. Kombineres en slik “framtidsdings” med mulighetene til å få en nøyaktighet ned på noen millimeter, åpner dette selvsagt for uante muligheter.

Så i framtiden vil vi aldri miste verken nøkler, vesker eller solbriller igjen? Hva ville du festet en GPS-dot på? Og ville du klare å motstå fristelsen med å feste denne på venner og bekjente? Biler eller sykler? Barn eller koner/menn?

Professor Humphrey har tidligere holdt lignende foredrag som det han i dag gjorde på SXSWi. Ta en titt på foredraget hans fra Austin TEDx.

og orker du ikke se den 15 minutter lange videoen, kan du faktisk lese en transcript her: http://www.insidegnss.com/node/2978

Kilder:

http://www.ted.com/talks/todd_humphreys_how_to_fool_a_gps.html

http://www.foxnews.com/tech/2012/06/25/drones-vulnerable-to-terrorist-hijacking-researchers-say/

http://en.wikipedia.org/wiki/Spoofing_attack#GPS_Spoofing

http://en.wikipedia.org/wiki/Selective_Availability#Selective_availability

http://en.wikipedia.org/wiki/Global_Positioning_System#Carrier_phase_tracking_.28surveying.29

Clik here to view.

Clik here to view.

Clik here to view.

Clik here to view.

Clik here to view.